轉自電腦玩物

我很喜歡到網路上尋找電影、遊戲、風景或獨特設計的桌布圖片檔案,下載後可以當做收藏,也可以拿到桌面隨時替換,只是長期下載而疏於整理的情況下 (其實還真的很難每次看到好看的圖片時,就先去找找之前有沒有下載過XD),硬碟中累積了大量重複的圖片檔案而不自知。加上平常移動管理時,也可能不小心 在不同資料夾保存了重複圖檔。這時候,要如何快速找出這些重複的圖片呢?

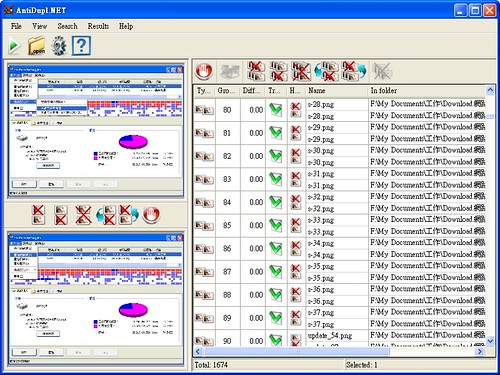

最近在「[分享] AntiDupl.Net - 支援 Unicode 的重複圖片搜尋器」一文中看到了「AntiDupl.NET」這款優秀的小工具,AntiDupl.NET不是去比對檔案名稱、大小、日期或屬性資料,而是真的去掃描比對「圖像內容的相似程度」,幫你找出那些看起來很像的圖片,還能自動提供適當的刪除建議,然後你就可以快速把自己硬碟裡的重複圖片檔案清理乾淨。

類似的工具還有很知名的「VisiPics」,後面這款工具雖然很久沒更新了,不過在穩定度、速度與支援度上仍然很優秀(VisiPics甚至可以比對RAW檔),下次有機會再和讀者介紹推薦。

- AntiDupl.NET:http://antidupl.narod.ru/english/index.html

- AntiDupl.NET下載點:http://antidupl.narod.ru/english/download.html

- Windows XP以上作業系統用戶,請下載「AntiDupl.NET」系列,目前最新版本為1.4.0.0(下載頁面下方的其它檔案看起來版本號比較高,但那是給舊版Windows使用的)

- Windows XP用戶需要先安裝.NET Framework 2.0

- 支援比對JPEG, GIF, TIFF, BMP,PNG。

- 支援Unicode,可以比對日文、簡體中文檔名的圖檔。

- 特別說明:AntiDupl.NET一般使用下搜尋比對速度很快,但是如果遭遇大量檔案比對時,有可能因為記憶體不足而出錯。我在擁有2GB記憶體的XP系統測試,比對一萬多張圖檔,全部圖檔大小約8GB,這時候就發生在搜尋結束後出錯的情況。

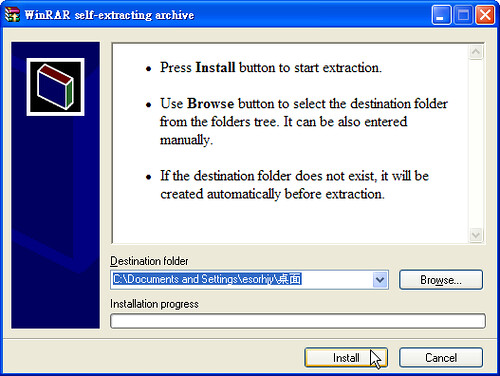

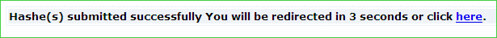

- 01.自動解壓免安裝

下 載AntiDupl.NET(XP以上用戶請下載AntiDupl.NET系列,目前最新版本為1.4.0.0),這是一個自動解壓縮檔案,執行後將 AntiDupl.NET解壓到任何資料夾,接著你可以隨意移動、攜帶。要使用時直接執行裡面的AntiDupl.NET.exe即可(Windows XP用戶需要先安裝.NET Framework 2.0)。

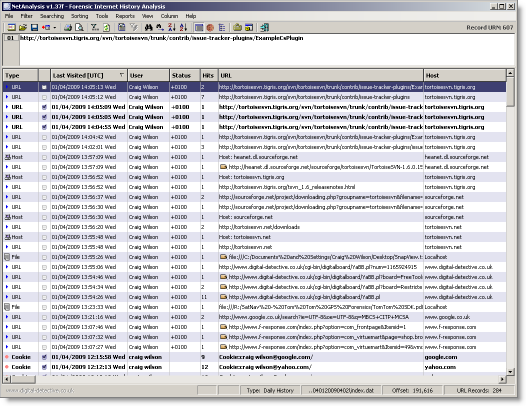

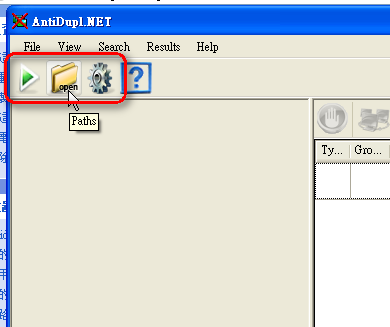

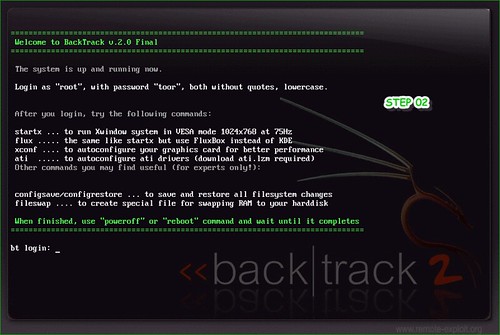

- 02.簡單易用的操作介面

軟體的操作非常簡單直覺,啟動AntiDupl.NET後,可以在左上方工具列看到三個按鈕,分別是「執行搜索比對(Start Search)」、「設定比對資料夾(Paths)」、「選項設定(Options)」。

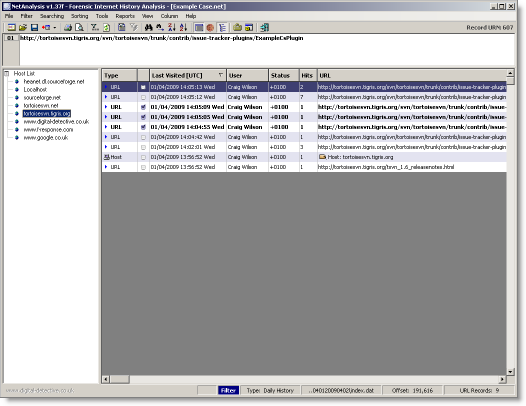

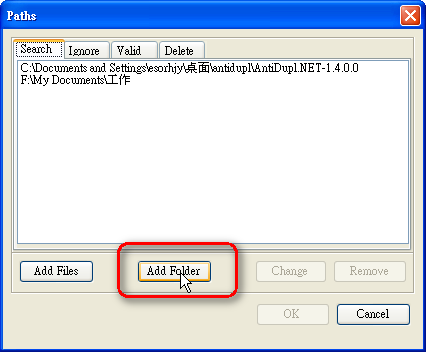

- 03.設定需要比對的資料夾

首先我們要「設定比對資料夾(Paths)」,你要在這邊決定哪些資料夾要加入搜索,預設檢索值會包含在內的子資料夾。我們可以透過:

- 「Search」頁面加入要搜尋比對的資料夾。

- 「Ignore」設定要忽略的資料夾或檔案。

- 「Valid」可以設定「直接讀取」前次已經檢查並記錄過的資料夾結果(AntiDupl.NET會自動記錄檢查結果),這樣可以節省搜尋比對時間。

- 「Delete」頁面讓你添加「優先刪除的資料夾」,AntiDupl.NET在搜尋比對後會自動建議你應該刪除哪個重複檔案,而如果你在這邊優先設定要刪除的資料夾,那麼在該資料夾裡的重複圖檔就會優先被自動建議刪除。

另 外特別再說明一次的是,AntiDupl.NET目前支援比對JPEG, GIF, TIFF, BMP,PNG等圖檔,雖然沒有像VisiPics還可以比對RAW,但是VisiPics不支援Unicode,而AntiDupl.NET可以支援 Unicode,讓你(針對繁體用戶來說的話)比對日文、簡體中文檔名的圖檔。

- 04.等待產生搜尋結果

決定這次要搜尋比對的資料夾後,回到主介面按下〔Start Search〕,就可以開始搜尋了,依據你的檔案數量和大小可能需要等待一段時間(如果你是多核心的CPU處理器,AntiDupl.NET可以自動幫你開啟多線程的檢查,讓結果更快產生)。

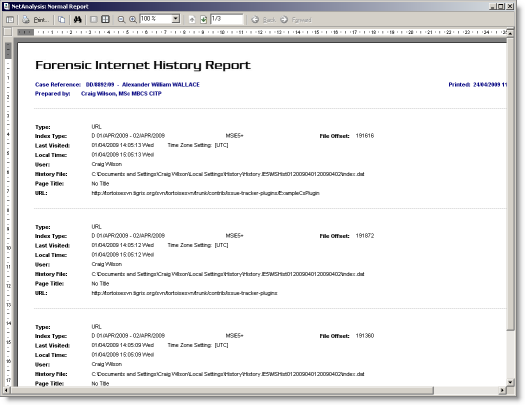

- 05.利用預覽視窗刪除重複圖片

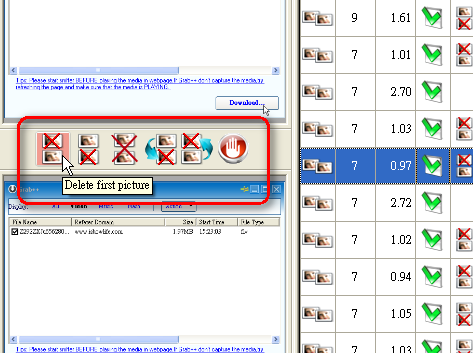

搜尋比對結束後,會自動返回AntiDupl.NET主介面,這時候你可以在右方欄位看到所有的搜尋結果,選擇某一項結果後,就可以在左方欄位看到兩張重複圖片的對比預覽圖。

如果你確認兩張圖片確實是重複圖檔,這時候你就可以透過左方欄位中的功能按鈕進行相關移除動作,按鈕的圖示很直覺,打叉表示要刪除那個欄位的圖片,所以這裡由左到右的功能分別是:

刪除上方圖片、刪除下方圖片、刪除兩張圖片、用上方圖片取代下方圖片、用下方圖片取代上方圖片、將這項結果標示為錯誤判斷

如果你將該項結果標示為錯誤判斷,這個動作會被記錄下來,以後你進行其它搜尋比對時就不會再把這兩張圖片視為重複。

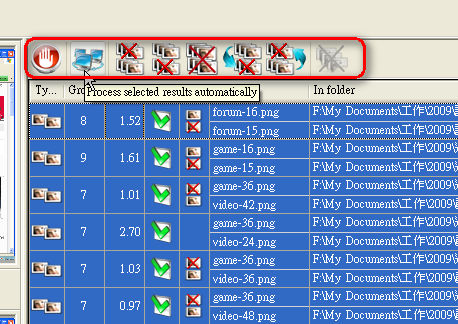

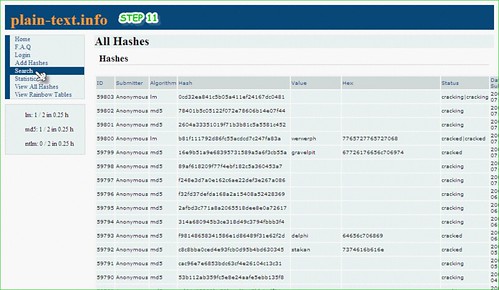

- 06.利用結果清單大量刪除重複圖片

我們也可以在右方結果清單欄位中,選取大量圖片進行一次性的刪除、取代動作(按住〔Shift〕或〔Ctrl〕後,用滑鼠同時選取多項結果)。這裡的按鈕功能和前面相同,我就不重複解釋了。

值得注意的是,在結果清單中有幾個很有幫助的說明欄位:

- group:這個欄位會把重複圖片編組,例如找到的重複圖片可能不只兩張,而是有3張,這時候這3張圖片就會被分成2組,每組2張重複圖片,你可以透過group分組來處理超過2張的重複圖檔。

- Different:顯示這項結果中兩張圖片的差異程度,數值愈低表示差異愈少。

- Transformation:因為AntiDupl.NET可以比對旋轉過的圖片,而這項說明欄位可以告訴你這兩張圖片是否有不同的旋轉角度(綠色打勾表示兩圖方向相同,沒有旋轉過)。

- Recommendation:推薦動作,AntiDupl.NET會自動推薦你應該刪除哪一張圖檔比較好。你還可以點選上方工具列的〔Process selected results automatically〕,將選取項目全部依據建議動作刪除。

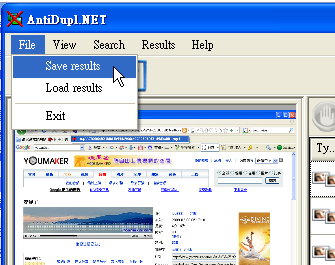

- 07.儲存這次的搜尋結果

透過前面的預覽視窗、結果清單,你應該可以很清楚直覺的把自己硬碟中的重複圖檔好好清理一番。而如果你這次掃描過後暫時沒有時間馬上執行清理(可能找到的圖片數量很多,一項一項檢查很花時間,你又不想利用自動推薦功能大量清理),你可以透過左上方的【Save results】將這次搜尋結果儲存起來,下次可以重新【Load】以進行後續動作。

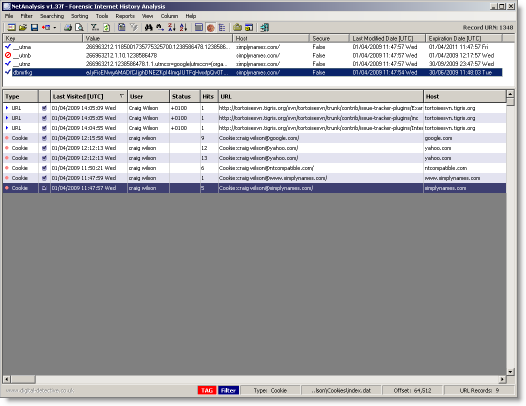

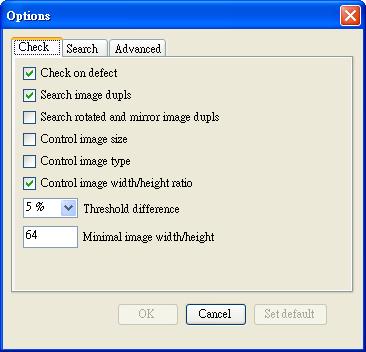

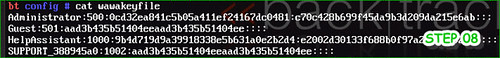

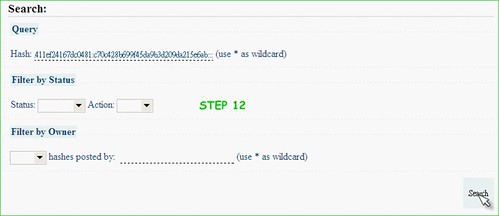

- 08.設定AntiDupl.NET的比對強度

上面幾個步驟,大概就是AntiDupl.NET的基本操作流程,基本上這個軟體不需要設定就能夠符合大多數人的需求,所以最後我們才稍微看看設定裡有哪些可以調整的項目。首先,在〔Check〕頁面我們保留預設勾選的項目,其它項目的功能分別是:

- 「search rotated and mirror image dupls」:搜尋旋轉過的重複圖檔,可以讓你把方向不同但內容相同的圖片找出來。

- 「Control image size」:大小不同(解析度,例如1024*768和800*600)的圖片視為不同圖片,預設值是大小不同但內容相同的圖片也視為重複圖片。

- 「Control image type」:格式不同(例如jpg、png、bmp’、gif)的圖片視為不同圖片,,預設值是格式不同但內容相同的圖片也視為重複圖片。

- 「Threshold difference」:多少程度以內的不同內容將會被忽略,並視兩者為重複圖片。例如預設值5%,那麼兩張圖片只要不同處少於5%,就會被視為重複圖檔。

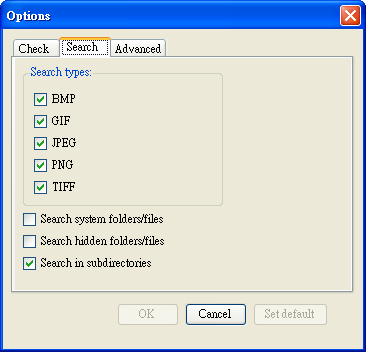

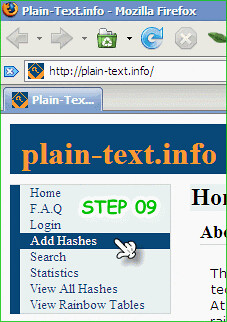

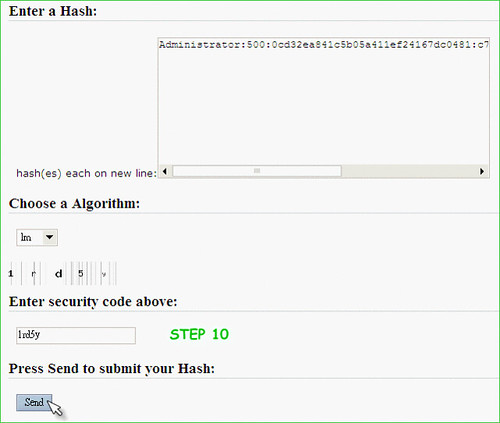

- 09.設定AntiDupl.NET的搜尋範圍

最後再設定〔Search〕項目,你可以決定要掃描哪些格式的圖檔,以及掃描時是否要包含子資料夾等等。

- 小結:

AntiDupl.NET是一款簡單易用、免費免安裝的重複圖片搜索器,幫你快速掃描硬碟中的相似圖片,找出重複圖檔後讓你方便的進行移除和管理。AntiDupl.NET支援BMP、GIF、JPG、PNG、TIF等常見圖片格式,並且是真正的去比對兩張圖片的「圖像內容」,即使兩張圖片大小不同、格式不同,但是只要圖像內容相同,AntiDupl.NET就可以幫你抓出來!對於用戶整理硬碟圖檔來說是個實用的小工具,推薦給讀者們試用看看。

Internet Explorer 3, 4, 5, 6, 7 & 8; MAC IE Browser

Internet Explorer 3, 4, 5, 6, 7 & 8; MAC IE Browser Netscape Communicator / Navigator up to 4.80 & Apple Mac Netscape Bookmark

Netscape Communicator / Navigator up to 4.80 & Apple Mac Netscape Bookmark